آروانکلاد در جدیدترین بهروزرسانی سرویس WAF، قانون جدیدی برای حفاظت در برابر آسیبپذیری CVE-2025-55182 اضافه کرد.

این آسیبپذیری جهانی در تاریخ سوم دسامبر ۲۰۲۵ شناسایی شد و آروانکلاد در پاسخ به این آسیبپذیری، قانون حفاظتیای را به سرویس WAF خود را اضافه کرد.

آسیبپذیری CVE-2025-55182 که با شدت بحرانی (CVSS 10.0) در سایتهایی که از React Server Components (RSC) استفاده میکنند، اثرگذار است. این آسیبپذیری که به React2Shell معروف است، میتواند بینیاز از احراز هویت یا تعامل کاربر، منجر به اجرای کد دلخواه روی سرور شود.

دربارهی آسیبپذیری CVE-2025-55182

این آسیبپذیری با شناسهی CVE-2025-55182 در نسخههای 19.0، 19.1.0، 19.1.1 و 19.2.0 از React Server Components و بستههای مرتبط مانند react-server-dom-turbopack ،react-server-dom-parcel و react-server-dom-webpack، وجود دارد.

این نوع آسیبپذیری اجرای کد از راه دور (RCE) نامیده میشود و پیش از احراز هویت، دادههای دریافتی از درخواستهای HTTP را بهشکل ناامن ناپیاپیسازی (Deserialize) میکند.

شدت بحرانی این آسیبپذیری نمره ۱۰ از ۱۰ گرفته است، چرا که به مهاجم اجازه میدهد بدون نیاز به هیچ نام کاربری یا رمز عبوری، کدهای دلخواه خود را روی سرور اجرا کند. به زبان سادهتر، مهاجم میتواند کنترل کامل سرور را به دست بگیرد.

برای بالابردن امنیت پیشنهاد میشود که کاربران React خود را به ورژن 19.2.1 و Next.js را به نسخهی 16.0.7، 15.5.7 و 15.4.8 بهروزرسانی کنند.

کاربرانی که WAF خود را در پنل کاربری آروان روشن کردهاند، با فعال کردن این قانون در بستهی امنیتی ArvanCloud در برابر این آسیبپذیری در امانند.

گفتنی است که درحال حاضر این ویژگی برای کاربران پلن سازمانی فعال است.

شیوهی فعالسازی

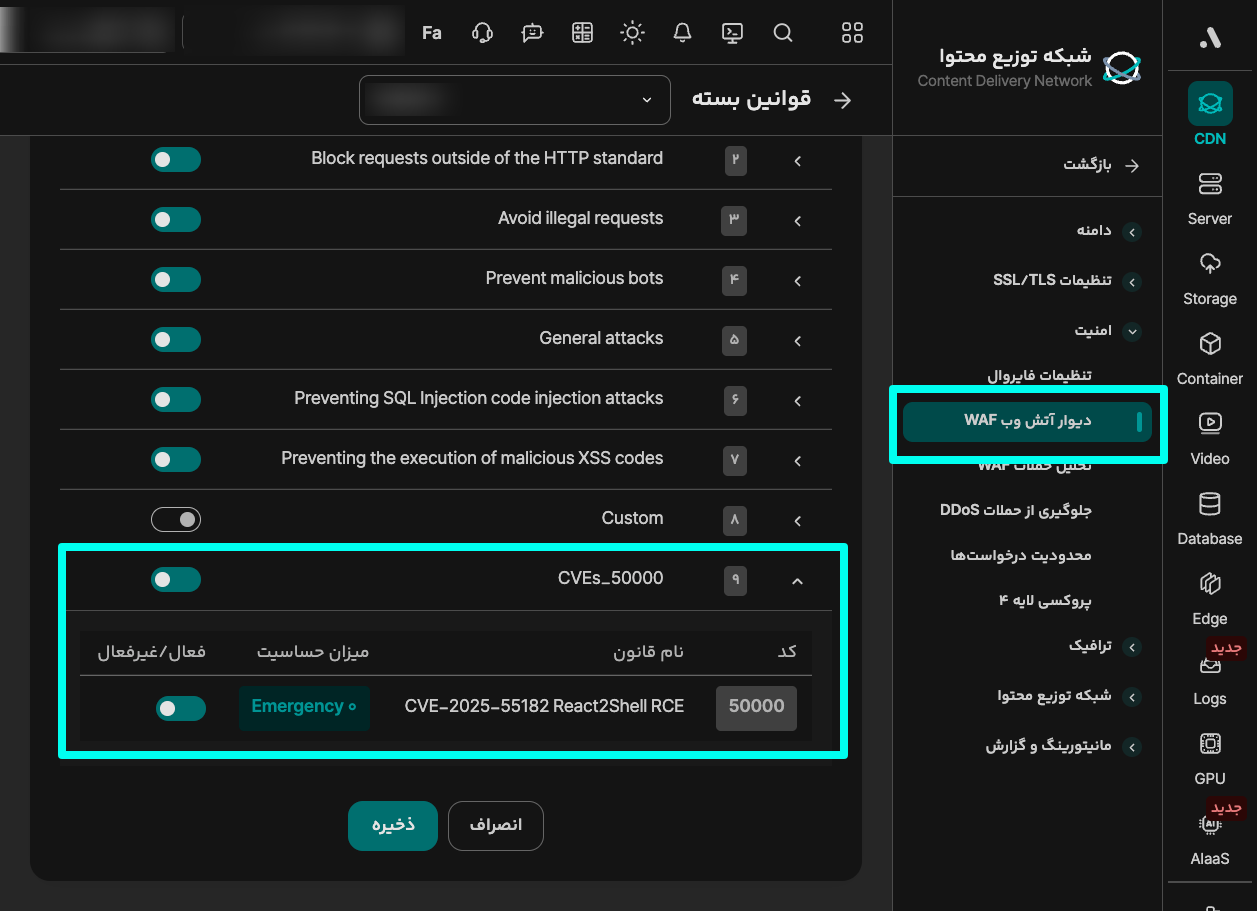

کاربران آروانکلاد میتوانند با مراجعه به این مسیر در پنل کاربری و پس از انتخاب دامنه بهشکل زیر این قانون را برای دامنههای خود فعال کنند:

۱- مراجعه به پنل کاربری

۲- انتخاب دامنه

۳- انتخاب منوی “امنیت” > دیوار آتش WAF

۴- فعال کردن WAF و انتخاب بستهی امنیتی N-ArvanCloud

۵- فعال کردن گروه قوانین CVEs_50000

۶- فعال کردن قانون حفاظتی CVE-2025-55182 React2Shell RCE

WAF آروانکلاد در یک نگاه

یکی از مهمترین راهحلهایی که برای محافظت از برنامههای وب در برابر تهدیدهایی همچون انواع حملات SQL Injection و… استفاده میشود، WAF است. با بهرهگیری از WAF آروانکلاد این امکان برای کاربران فراهم میشود تا بدون نیاز به تهیهی تجهیزات فیزیکی بتوانند امنیت سرویسهای خود را در لایهی ۷ شبکه تامین کنند و با تحلیل گزارشهای لحظهای از جزییات حملههای مختلف آگاه باشند.